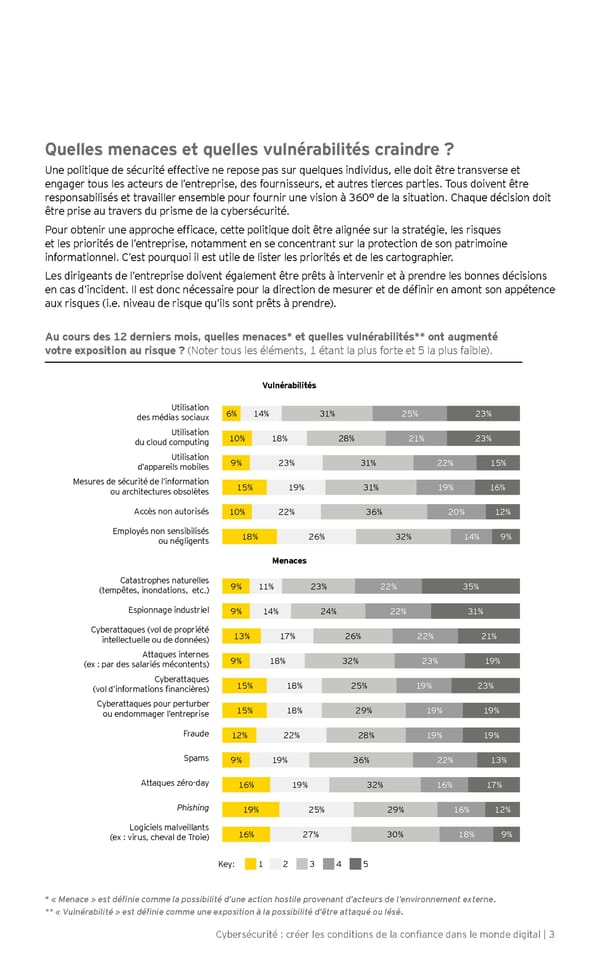

Quelles menaces et quelles vulnérabilités craindre ? Une politique de sécurité effective ne repose pas sur quelques individus, elle doit être transverse et engager tous les acteurs de l’entreprise, des fournisseurs, et autres tierces parties. Tous doivent être responsabilisés et travailler ensemble pour fournir une vision à 360° de la situation. Chaque décision doit être prise au travers du prisme de la cybersécurité. Pour obtenir une approche efficace, cette politique doit être alignée sur la stratégie, les risques et les priorités de l’entreprise, notamment en se concentrant sur la protection de son patrimoine informationnel. C’est pourquoi il est utile de lister les priorités et de les cartographier. Les dirigeants de l’entreprise doivent également être prêts à intervenir et à prendre les bonnes décisions en cas d’incident. Il est donc nécessaire pour la direction de mesurer et de définir en amont son appétence aux risques (i.e. niveau de risque qu’ils sont prêts à prendre). Au cours des 12 derniers mois, quelles menaces* et quelles vulnérabilités** ont augmenté votre exposition au risque ? (Noter tous les éléments, 1 étant la plus forte et 5 la plus faible). Vulnérabilités Utilisation 6% 14% 31% 25% 23% des médias sociaux Utilisation 10% 18% 28% 21% 23% du cloud computing Utilisation 9% 23% 31% 22% 15% d’appareils mobiles Mesures de sécurité de l’information 15% 19% 31% 19% 16% ou architectures obsolètes Accès non autorisés 10% 22% 36% 20% 12% Employés non sensibilisés 18% 26% 32% 14% 9% ou négligents Menaces Catastrophes naturelles 9% 11% 23% 22% 35% (tempêtes, inondations, etc.) Espionnage industriel 9% 14% 24% 22% 31% Cyberattaques (vol de propriété 13% 17% 26% 22% 21% intellectuelle ou de données) Attaques internes 9% 18% 32% 23% 19% (ex : par des salariés mécontents) Cyberattaques 15% 18% 25% 19% 23% (vol d’informations financières) Cyberattaques pour perturber 15% 18% 29% 19% 19% ou endommager l’entreprise Fraude 12% 22% 28% 19% 19% Spams 9% 19% 36% 22% 13% Attaques zéro-day 16% 19% 32% 16% 17% Phishing 19% 25% 29% 16% 12% Logiciels malveillants 16% 27% 30% 18% 9% (ex : virus, cheval de Troie) Key: 1 2 3 4 5 * « Menace » est définie comme la possibilité d’une action hostile provenant d’acteurs de l’environnement externe. ** « Vulnérabilité » est définie comme une exposition à la possibilité d’être attaqué ou lésé. Cybersécurité : créer les conditions de la confiance dans le monde digital | 3

Cybersécurité - Créer les conditions de la confiance dans le monde digital Page 4 Page 6

Cybersécurité - Créer les conditions de la confiance dans le monde digital Page 4 Page 6