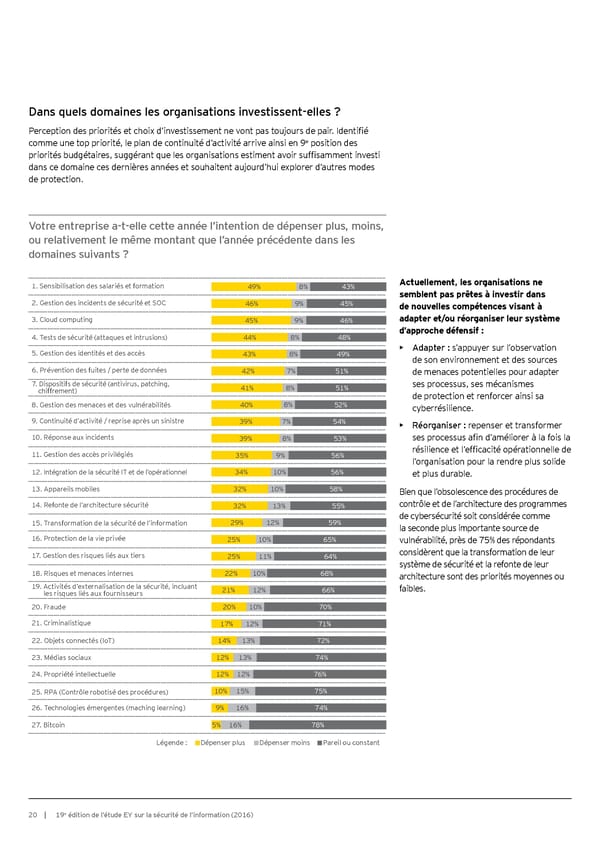

Dans quels domaines les organisations investissent-elles ? Perception des priorités et choix d’investissement ne vont pas toujours de pair. Identifié e comme une top priorité, le plan de continuité d’activité arrive ainsi en 9 position des priorités budgétaires, suggérant que les organisations estiment avoir suffisamment investi dans ce domaine ces dernières années et souhaitent aujourd’hui explorer d’autres modes de protection. Votre entreprise a-t-elle cette année l’intention de dépenser plus, moins, ou relativement le même montant que l’année précédente dans les domaines suivants ? 1. Sensibilisation des salariés et formation 49% 8% 43% Actuellement, les organisations ne semblent pas prêtes à investir dans 2. Gestion des incidents de sécurité et SOC 46% 9% 45% de nouvelles compétences visant à 3. Cloud computing 45% 9% 46% adapter et/ou réorganiser leur système 4. Tests de sécurité (attaques et intrusions) 44% 8% 48% d’approche défensif : 5. Gestion des identités et des accès 43% 8% 49% • Adapter : s’appuyer sur l’observation de son environnement et des sources 6. Prévention des fuites / perte de données 42% 7% 51% de menaces potentielles pour adapter 7. Dispositifs de sécurité (antivirus, patching, 41% 8% 51% ses processus, ses mécanismes chiffrement) de protection et renforcer ainsi sa 8. Gestion des menaces et des vulnérabilités 40% 8% 52% cyberrésilience. 9. Continuité d’activité / reprise après un sinistre 39% 7% 54% • Réorganiser : repenser et transformer 10. Réponse aux incidents 39% 8% 53% ses processus afin d’améliorer à la fois la 11. Gestion des accès privilégiés 35% 9% 56% résilience et l’efficacité opérationnelle de l’organisation pour la rendre plus solide 12. Intégration de la sécurité IT et de l’opérationnel 34% 10% 56% et plus durable. 13. Appareils mobiles 32% 10% 58% Bien que l’obsolescence des procédures de 14. Refonte de l’architecture sécurité 32% 13% 55% contrôle et de l’architecture des programmes 15. Transformation de la sécurité de l’information 29% 12% 59% de cybersécurité soit considérée comme la seconde plus importante source de 16. Protection de la vie privée 25% 10% 65% vulnérabilité, près de 75% des répondants 17. Gestion des risques liés aux tiers 25% 11% 64% considèrent que la transformation de leur système de sécurité et la refonte de leur 18. Risques et menaces internes 22% 10% 68% architecture sont des priorités moyennes ou 19. Activités d’externalisation de la sécurité, incluant 21% 12% 66% faibles. les risques liés aux fournisseurs 20. Fraude 20% 10% 70% 21. Criminalistique 17% 12% 71% 22. Objets connectés (IoT) 14% 13% 72% 23. Médias sociaux 12% 13% 74% 24. Propriété intellectuelle 12% 12% 76% 25. RPA (Contrôle robotisé des procédures) 10% 15% 75% 26. Technologies émergentes (maching learning) 9% 16% 74% 27. Bitcoin 5% 16% 78% Légende : Dépenser plus Dépenser moins Pareil ou constant e 20 | 19 édition de l’étude EY sur la sécurité de l’information (2016)

Cap sur la cyberrésilience : anticiper, résister, réagir Page 19 Page 21

Cap sur la cyberrésilience : anticiper, résister, réagir Page 19 Page 21