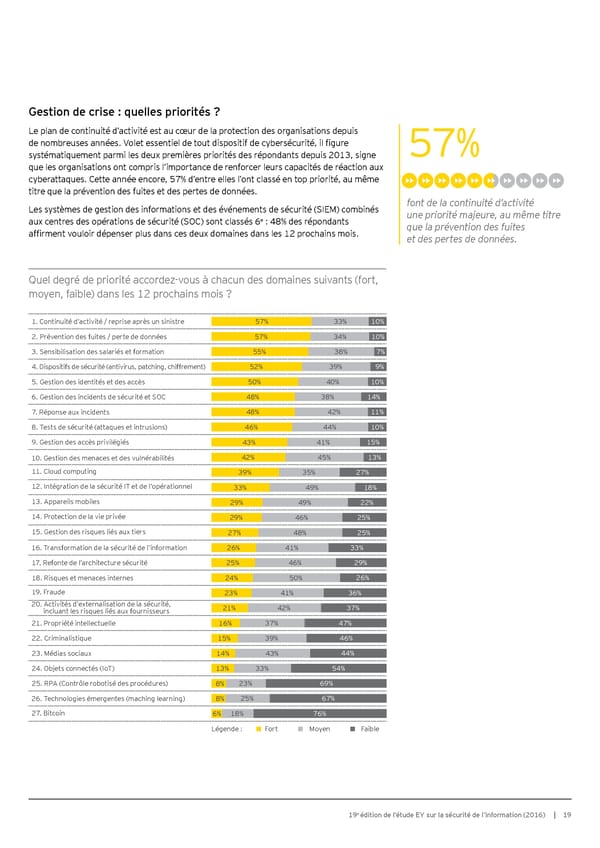

Gestion de crise : quelles priorités ? Le plan de continuité d’activité est au cœur de la protection des organisations depuis de nombreuses années. Volet essentiel de tout dispositif de cybersécurité, il figure 57% systématiquement parmi les deux premières priorités des répondants depuis 2013, signe que les organisations ont compris l’importance de renforcer leurs capacités de réaction aux cyberattaques. Cette année encore, 57% d’entre elles l’ont classé en top priorité, au même titre que la prévention des fuites et des pertes de données. Les systèmes de gestion des informations et des événements de sécurité (SIEM) combinés font de la continuité d’activité aux centres des opérations de sécurité (SOC) sont classés 6e une priorité majeure, au même titre : 48% des répondants que la prévention des fuites affirment vouloir dépenser plus dans ces deux domaines dans les 12 prochains mois. et des pertes de données. Quel degré de priorité accordez-vous à chacun des domaines suivants (fort, moyen, faible) dans les 12 prochains mois ? 1. Continuité d’activité / reprise après un sinistre 57% 33% 10% 2. Prévention des fuites / perte de données 57% 34% 10% 3. Sensibilisation des salariés et formation 55% 38% 7% 4. Dispositifs de sécurité (antivirus, patching, chiffrement) 52% 39% 9% 5. Gestion des identités et des accès 50% 40% 10% 6. Gestion des incidents de sécurité et SOC 48% 38% 14% 7. Réponse aux incidents 48% 42% 11% 8. Tests de sécurité (attaques et intrusions) 46% 44% 10% 9. Gestion des accès privilégiés 43% 41% 15% 10. Gestion des menaces et des vulnérabilités 42% 45% 13% 11. Cloud computing 39% 35% 27% 12. Intégration de la sécurité IT et de l’opérationnel 33% 49% 18% 13. Appareils mobiles 29% 49% 22% 14. Protection de la vie privée 29% 46% 25% 15. Gestion des risques liés aux tiers 27% 48% 25% 16. Transformation de la sécurité de l’information 26% 41% 33% 17. Refonte de l’architecture sécurité 25% 46% 29% 18. Risques et menaces internes 24% 50% 26% 19. Fraude 23% 41% 36% 20. Activités d’externalisation de la sécurité, 21% 42% 37% incluant les risques liés aux fournisseurs 21. Propriété intellectuelle 16% 37% 47% 22. Criminalistique 15% 39% 46% 23. Médias sociaux 14% 43% 44% 24. Objets connectés (IoT) 13% 33% 54% 25. RPA (Contrôle robotisé des procédures) 8% 23% 69% 26. Technologies émergentes (maching learning) 8% 25% 67% 27. Bitcoin 6% 18% 76% Légende : Fort Moyen Faible e 19 édition de l’étude EY sur la sécurité de l’information (2016) | 19

Cap sur la cyberrésilience : anticiper, résister, réagir Page 18 Page 20

Cap sur la cyberrésilience : anticiper, résister, réagir Page 18 Page 20